Una nueva estrategia de ciberdelincuentes está afectando a los usuarios de Instagram. El método utiliza solicitudes de “votos para concursos” en la red, permitiendo a los hackers acceder a cuentas personales de manera sencilla. Este esquema no solo compromete la seguridad de los perfiles afectados, sino que también genera una cadena de víctimas al utilizar contactos de las cuentas hackeadas para propagar el ataque.

De acuerdo con el análisis compartido en redes por la especialista en criminología de ciberseguridad, María Aperador, los atacantes se hacen pasar por amigos o conocidos de la víctima para solicitar ayuda en un supuesto concurso.

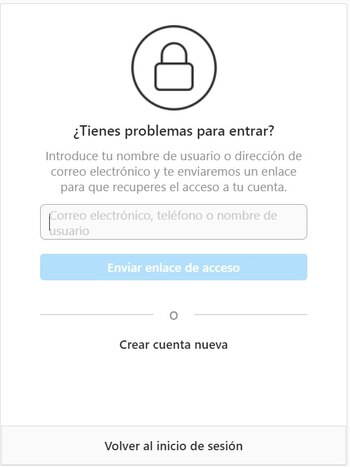

La solicitud incluye un enlace que, al ser abierto, redirige a una página falsa que exige iniciar sesión con las credenciales de Instagram. Una vez que el usuario introduce sus datos, los hackers obtienen acceso completo a la cuenta, lo que les permite continuar con el ciclo de engaño utilizando la lista de contactos de la víctima.

Esta táctica forma parte de un fenómeno más amplio: el phishing, una técnica de ingeniería social que busca engañar a las personas para que compartan información confidencial. Aunque el phishing no es nuevo, su presencia en plataformas como Instagram ha crecido significativamente en los últimos meses. Este método de estafas también se ha detectado en servicios como WhatsApp y correos electrónicos.

En este caso particular, los ciberdelincuentes aprovechan la confianza que los usuarios tienen en sus contactos cercanos. Al recibir un mensaje de alguien conocido, las víctimas suelen bajar la guardia, lo que facilita que caigan en la trampa. Según explicó Aperador, este método es especialmente peligroso porque no se trata de un mensaje genérico, sino de una solicitud personalizada que parece legítima.

La especialista en ciberseguridad destacó que la clave para evitar caer en este tipo de estafas es la precaución. Antes de interactuar con cualquier enlace enviado por un contacto, es fundamental verificar la autenticidad de la solicitud. Una recomendación es comunicarse directamente con la persona que envió el mensaje, ya sea a través de otra red social o mediante una llamada telefónica, para confirmar que realmente está solicitando ayuda.

Además, la experta subrayó la importancia de activar la “autenticación en dos pasos” en Instagram. Esta medida de seguridad añade una capa adicional de protección al requerir un código de verificación enviado por correo electrónico o mensaje SMS, incluso si los atacantes logran obtener las credenciales de acceso.

Para habilitar esta función, los usuarios deben dirigirse a la sección de Configuración, seleccionar Seguridad y luego Autenticación en Dos Pasos, siguiendo las instrucciones que aparecen en pantalla.

Qué hacer si tu cuenta ha sido hackeada

En caso de que una cuenta sea comprometida, es crucial actuar rápidamente para minimizar el daño. De acuerdo con los expertos, lo primero que debe hacerse es informar a todos los contactos sobre la situación, advirtiéndoles que no interactúen con mensajes enviados desde el perfil afectado. Esto puede ayudar a detener la propagación del ataque y proteger a otros usuarios.

De igual manera, es fundamental reportar el incidente a la red social a través de sus canales oficiales de soporte. Aunque recuperar una cuenta puede ser un proceso complicado, las plataformas ofrecen herramientas para ayudar a los usuarios a restablecer el acceso a sus perfiles.

Según expertos, otras plataformas de Meta, como Facebook, también han sido blanco de estafas similares. Esto subraya la necesidad de que los usuarios habiliten todas las opciones de privacidad y seguridad disponibles en el Centro de Cuentas de Meta. Estas medidas no solo protegen contra el phishing, sino también contra otros tipos de ataques cibernéticos que buscan explotar vulnerabilidades en las redes sociales.